✒️La configuración del SAP Logon

La configuración del SAP Logon

- Idioma por defecto al conectarnos al sistema: determina el lenguaje utilizado por defecto al conectarnos al sistema. Se establece con el parámetro zcsa/system_language. Por ejemplo, para el idioma español, pondremos un valor ‘S’. Es condición para poder utilizarlo que el idioma este instalado (transacción SMLT) y habilitado el idioma en la instancia con el parámetro zcsa/installed_languages. Por defecto al instalar Sap, están disponibles los idiomas Ingles y Alemán.

- Mandante por defecto: con el parámetro login/system_client indicamos el mandante por defecto que se nos va a proponer al hacer logon.

- Máximo número de modos permitidos: podemos configurar el número de modos abiertos que puede tener abiertos un usuario con el parámetro rdisp/max_alt_modes. Por defecto, tiene un valor de 6, aunque podemos modificarlo para reducirlo o incrementarlo (hasta 16). Tener en cuenta siempre a la hora de modificar este parámetro, que los procesos de impresión requieren un modo, y por tanto, no es recomendable nunca indicar un valor 1.

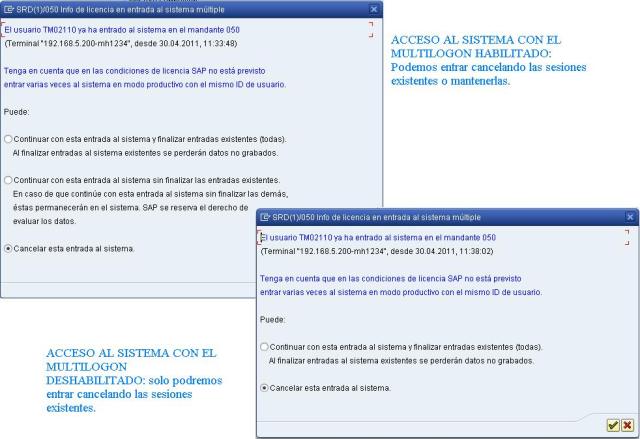

- Deshabilitar el multilogon en el sistema: con el parámetro login/disable_multi_gui_login podemos establecer que el multilogon no este permitido (no se podrá conectar un usuario dos veces al mismo mandante con el mismo identificador de usuario). Por defecto, tiene el valor 0 (esta habilitado el multilogon), aunque con el valor 1 se deshabilitará.

- Multilogon permitido en determinados usuarios: tanto si el multilogon esta habilitado o no a nivel general, con el parámetro login/multi_login_users podemos forzar a que algunos usuarios si lo tengan permitido. En el caso de varios usuarios, introduciremos todos los valores separados por coma. A los usuarios que estén en la lista no se les presentará el tedioso diálogo que aparece al entrar una segunda vez al sistema.

- Máximo tiempo de ejecución en procesos de diálogo: con el parámetro rdisp/max_wprun_time podemos limitar el tiempo de ejecución de un proceso de usuario en dialogo. Puede ser interesante para prevenir problemas de rendimiento por ejecuciones de procesos demasiado pesados por los usuarios (sería conveniente realizarlos en procesos d fondo para que no afecten al performance del sistema). Por defecto, se indican los valores en segundos, aunque tambien se pueden indicar en minutos (p.e. 30 M sería media hora o 3H seria 3 horas).

- Tiempo de expiración de sesiones inactivas: podemos configurar con el parámetro rdisp/gui_auto_logout el tiempo de inactividad permitido en las sesiones del Sapgui. Una vez superado este tiempo, el sistema desconecta la sesión. Es un mecanismo de seguridad para cerrar sesiones olvidadas, sin duda.

- Uso permitido del usuario SAP* para tareas de configuración: en todas las instalaciones Sap existe un usuario SAP* (mientras no este creado como tal a propósito), que tiene la contraseña por defecto PASS y todas las autorizaciones disponibles (SAP_ALL). Esto es un agujero de seguridad grave que Sap soluciono con el parámetro login/no_automatic_user_sapstar. Por defecto, el parámetro vale 1 e impide utilizar este usuario. Para poder activarlo, habrá que poner el valor 0. Lo lógico es activarlo para tareas de configuración, y una vez terminado el proceso, volver a desactivarlo. Este usuario es HARDCODED.

- Parametros de control de contraseñas: ademas de poder introducir en la tabla USR40 la lista de contraseñas que no vamos a permitir, disponemos de igualmente de multitud de parámetros para establecer unas políticas de seguridad en cuanto a las contraseñas y los accesos (podeís obtener información adicional en las notas 2467 y 862989 del OSS):

- Longitud mínima de la contraseña: se establece con el parámetro login/min_password_lng. El valor por defecto es 3. Se recomiendan valores más largos.

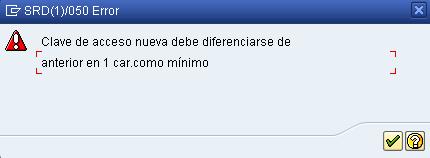

- Número mínimo de caracteres diferentes entre la contraseña anterior y la actual: parámetro login/min_password_diff .

- Número mínimo de dígitos en la contraseña: parámetro login/min_password_digits.

- Número mínimo de letras en la contraseña: parámetro login/min_password_letters.

- Número mínimo de minúsculas en la contraseña: parámetro login/min_password_lowercase.

- Número mínimo de mayúsculas en la contraseña: parámetro login/min_password_uppercase.

- Número mínimo de caracteres especiales en la contraseña: parámetro login/min_password_specials.

- Número de intentos fallidos para cerrar la sesión: con el parámetro login/fails_to_session_end indicamos el número de intentos de conexión erróneos permitidos antes de cerrar la sesión. No significa que se bloquee el usuario.

- Número de intentos fallidos para bloquear el usuario: con el parámetro login/fails_to_user_lock determinamos el número de accesos incorrectos permitidos hasta que se bloquea un usuario en el sistema.

- Desbloqueo automático diario de usuarios: con el parámetro login/failed_user_auto_unlock podemos forzar a que en la medianoche de cada día se desbloqueen de forma automáticas los usuarios que se bloquearon por intentos de acceso incorrectos.

- Número de días a partir del cual se puede cambiar la contraseña: con el parámetro login/password_change_waittime.

- Número de días a partir del cual se debe de cambiar la contraseña (el sistema nos obliga): con el parámetro login/password_expiration_time.

- Número de contraseñas almacenadas (que no se podrán repetir): con el parámetro login/password_history_size. Si indicamos, por ejemplo, el valor 5, no se podrán repetir en el usuario las últimas 5 contraseñas. Solo se almacenan las contraseñas introducidas por el usuario, no por el administrador.

- Número de días maximos de inactividad de una contraseña indicada por el administrador: parámetro login/password_max_idle_initial. Superado el número de días indicado, sino se ha utilizado la contraseña (el usuario no ha entrado el sistema), esta se bloquea.

- Número de días máximos de inactividad de una contraseña indicada por el usuario: parámetro login/password_max_idle_productive. Superado el número de días indicado, sino se ha utilizado la contraseña (el usuario no ha entrado el sistema), esta se bloquea.

- Uso permitido de fieldexit: las fieldexit son una tecnología un tanto obsoleta de Sap que permite introducir verificaciones adicionales en el sistema a nivel de campos en las dynpro estandar. Hablaremos en otra entrada de la forma de configurarlas, pero para poder utilizarlas es necesario que el parámetro abap/fieldexit tenga el valor yes (por defecto tiene el valor no, y están deshabilitadas).

- Deshabilitar la verificación de autorizaciones en transacciones de analisis SU53 y SU56: con las transacciones SU53 y SU56 podemos revisar problemas en las autorizaciones asignadas a los usuarios. Con el parámetro auth/tcodes_not_checked podemos indicar que estas transacciones estén disponibles siempre a los usuarios, independientemente si las tienen o no en sus perfiles de autorización (el valor se indicará de la forma “SU53”, “SU56”, “SU53 SU56” ).

Sobre el autor

Publicación académica de Hildegard Carradini, en su ámbito de estudios para la Carrera Consultor Basis NetWeaver.

Hildegard Carradini

Profesión: Ing. en Computacion - Venezuela - Legajo: ZL87F

✒️Autor de: 22 Publicaciones Académicas

🎓Egresado de los módulos:

Disponibilidad Laboral: FullTime

Disponibilidad Laboral: FullTime

Presentación:

Ing. en computacion, fanatico de la información, con deseos de aprender y de ayudar. prof. universitario.

Certificación Académica de Hildegard Carradini