✒️SAP El modelo de seguridad

SAP El modelo de seguridad

Modelo de seguridad en R/3

Modelo de seguridad en R/3

En cualquier sistema de gestión de información integrado se guardan datos de diferentes áreas a los que sólo pueden acceder algunas personas. Estas restricciones pueden darse por varios motivos:

Proteger datos que afecten a la estrategia de la empresa para no ofrecer ventajas a la competencia.

Proteger datos que afecten a la estrategia de la empresa para no ofrecer ventajas a la competencia. Evitar fraudes en la contabilidad o en los cobros y pagos.

Evitar fraudes en la contabilidad o en los cobros y pagos.  Obligación legal de proteger información ajena a la propia empresa como los datos personales de sus empleados, las condiciones económicas de los proveedores.

Obligación legal de proteger información ajena a la propia empresa como los datos personales de sus empleados, las condiciones económicas de los proveedores.

SAP contempla toda esta problemática implementando un modelo de seguridad que permite proteger de una manera flexible los datos y las operaciones que se hacen sobre ellos. El esquema está basado en los siguientes componentes:

Imagen 1.1 - Modelo de seguridad de SAP

Imagen 1.1 - Modelo de seguridad de SAPEn el lado derecho tenemos los objetos de autorización que se componen de campos. Estos objetos representan lo que queremos proteger. Ejemplos de objetos de autorización son:

S_TCODE: protege el código de transacción y contiene un sólo campo que es la transacción. Es el más importante de todos los objetos porque todas las operaciones que se hacen en SAPempiezan por el acceso a una transacción.

S_TCODE: protege el código de transacción y contiene un sólo campo que es la transacción. Es el más importante de todos los objetos porque todas las operaciones que se hacen en SAPempiezan por el acceso a una transacción.

S_TABU_DIS: protección del contenido de tablas de customizing. Contiene dos campos que son el grupo de autorizaciones de la tabla (DICBERCLS) a la que se quiere acceder y la actividad (ACTVT) que se quiere ejecutar (crear, modificar, borrar... ).

S_TABU_DIS: protección del contenido de tablas de customizing. Contiene dos campos que son el grupo de autorizaciones de la tabla (DICBERCLS) a la que se quiere acceder y la actividad (ACTVT) que se quiere ejecutar (crear, modificar, borrar... ).

F_BKPF_BUK: protección de la contabilización de documentos por sociedad financiera. Se compone de dos campos; la sociedad (BUKRS) a cuyos documentos contables queremos acceder y la actividad (ACTVT) que se quiere hacer.

F_BKPF_BUK: protección de la contabilización de documentos por sociedad financiera. Se compone de dos campos; la sociedad (BUKRS) a cuyos documentos contables queremos acceder y la actividad (ACTVT) que se quiere hacer.

En el lado izquierdo del gráfico anterior vemos la estructura modular que va desde la autorización simple sobre un único objeto de autorización hasta el maestro de usuarios que son los que acceden al sistema.

Veamos lo que representa cada uno de los niveles:

AUTORIZACIONES: una autorización consiste en una asignación de valores a los campos de un objeto de autorización. Por ejemplo, crearemos una autorización para el objeto S_TCODE que tenga el valor FB01 (Transacción correspondiente a la contabilización de documentos) para el campo TCODE.

AUTORIZACIONES: una autorización consiste en una asignación de valores a los campos de un objeto de autorización. Por ejemplo, crearemos una autorización para el objeto S_TCODE que tenga el valor FB01 (Transacción correspondiente a la contabilización de documentos) para el campo TCODE.

PERFILES: un perfil es simplemente la agrupación de varias autorizaciones que hayamos creado anteriormente. El perfil es la unidad mínima de seguridad que le podemos asignar a un usuario, es decir, la única forma de asignar las dos autorizaciones del ejemplo anterior es incluirlas en un perfil que llamaremos CONTABLE e incluir este perfil en los usuarios.

PERFILES: un perfil es simplemente la agrupación de varias autorizaciones que hayamos creado anteriormente. El perfil es la unidad mínima de seguridad que le podemos asignar a un usuario, es decir, la única forma de asignar las dos autorizaciones del ejemplo anterior es incluirlas en un perfil que llamaremos CONTABLE e incluir este perfil en los usuarios.

GRUPOS DE ACTIVIDAD: son las agrupaciones de transacciones y actividades que se crean con el generador de perfiles. Estos grupos de actividad contienen internamente perfiles (que a su vez contienen autorizaciones) y se asignan directamente a los usuarios.

GRUPOS DE ACTIVIDAD: son las agrupaciones de transacciones y actividades que se crean con el generador de perfiles. Estos grupos de actividad contienen internamente perfiles (que a su vez contienen autorizaciones) y se asignan directamente a los usuarios.

USUARIOS: para que un empleado tenga acceso a los datos de gestión de la empresa debe disponer de un código de usuario en SAP. Este usuario tendrá asignados unos grupos de actividad o unos perfiles de autorización (o ambos) para poder realizar las tareas que exige su función o puesto de trabajo.

USUARIOS: para que un empleado tenga acceso a los datos de gestión de la empresa debe disponer de un código de usuario en SAP. Este usuario tendrá asignados unos grupos de actividad o unos perfiles de autorización (o ambos) para poder realizar las tareas que exige su función o puesto de trabajo.

Para la creación y mantenimiento de usuarios, SAP dispone de la transacción SU01.

Escribiendo el código del usuario y pulsando uno de los botones de la barra de aplicación o escogiendo una de las opciones del menú de usuario podemos realizar diversas acciones como crear, modificar, cambiar clave acceso, bloquear, etc.

Datos logon: es obligatorio indicar una clave inicial con la que accederá el usuario, aunque en su primera conexión se le pedirá que la cambie. También podemos limitar la validez temporal de manera que podemos tener empleados que accedan a nuestro sistema hasta determinada fecha como puede ser el fin de su contrato o cesión a nuestro departamento.

Valores fijos: en esta pestaña definimos el menú inicial de entrada al sistema, la impresora SAP, algunos parámetros de impresión por defecto, el formato en que debe ver el usuario las fechas y los importes en todas las transacciones SAP.

Parámetros: existe la posibilidad de asignar parámetros por defecto para multitud de campos de todos los módulos de SAP.

Perfiles: las operaciones a las que esta autorizado un usuario vienen determinadas por los valores que le ponemos en estas dos pestañas (Perfiles y Roles).

Grupos: a la hora de descentralizar el mantenimiento de un número enorme de usuarios debemos agruparlos asignándoles la pertenencia a uno o varios grupos. De esta manera podemos autorizar a diversos administradores a gestionar los usuarios que pertenezcan a determinados grupos.

Generador de perfiles

Debido a la gran complejidad que supone la creación manual de perfiles y autorizaciones, desde la versión 3.1G de R/3, existe el generador de perfiles.

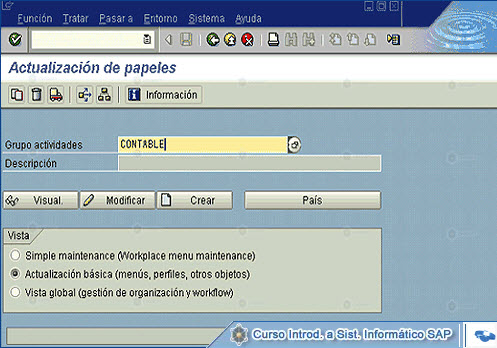

Para crear un papel disponemos de la transacción PFCG que nos muestra una pantalla como la siguiente:

Imagen 3.1 - La transacción estándar PFCG

Imagen 3.1 - La transacción estándar PFCGTransacción PFCG

Transacción estándar del sistema que se utiliza para la administración de Roles (Papeles o Grupos de Autorización).

Al pulsar el botón de crear pasaremos a la pantalla en la que vemos las diferentes partes de la creación de un grupo de actividad repartidas en cuatro pestañas.

En la primera de ellas rellenamos únicamente un descripción corta del papel y también podemos completar el campo de descripción inferior en el que podemos indicar instrucciones sobre a quién se debe asignar este perfil o cual es su función específica.

Al pasar a la pestaña menú vemos unos botones que nos permiten incluir transacciones, informes o direcciones web en el grupo de actividad.

Esto implica que el usuario al que se le asigne este perfil podrá ejecutar la transacción FB01, pero no hemos determinado aún para que sociedades financieras, cuentas o deudores podrá hacerlo.

Transacción FB01

Transacción estándar del sistema que se utiliza para la creación de asientos contables.

Son cuatros los objetos de la gestión financiera los que chequea esta transacción y habrá que dar los valores correspondientes para el grupo de actividad.

Por último, después de completar la grabación del grupo, tenemos la posibilidad de asignárselo a uno o varios usuarios. En el siguiente gráfico conviene fijarse en que tenemos los semáforos de las pestañas menú y autorizaciones en verde, indicándonos que los pasos anteriores se han procesado correctamente.

Es entonces, cuando podemos poner en la tabla de usuarios los códigos (el nombre nos lo rellena el propio programa) a los que queremos incluir el papel y la fecha de validez de la asignación.

Agradecimiento:

Agradecimiento:

Ha agradecido este aporte: Mirta Romero

Sobre el autor

Publicación académica de John Edinson Estupi?an Abril, en su ámbito de estudios para el Carrera Consultor Basis NetWeaver.

John Edinson Estupi?an Abril

Profesión: Ingeniero Mecatronico - Colombia - Legajo: XX15R

✒️Autor de: 71 Publicaciones Académicas

🎓Egresado de los módulos:

Disponibilidad Laboral: FullTime

Disponibilidad Laboral: FullTime

Presentación:

John edinson estupi?an abril ing mecatronico, diplomado en gestion internacional de proyectos, bogota d.c.

Certificación Académica de John Estupi?an